【徹底解説】VPN接続とは?法人向けVPNの仕組みからメリット・デメリットまで完全ガイド|2025年保存版

無料

サービス紹介やお役立ち資料を

無料でご活用いただけます

20年以上PCの開発設計から製造、運用や保守・保証サポートまでのすべてを行なっているVAIO株式会社がVPNの選び方を徹底解説します。

この記事はこんな方によく読まれています

- VPN接続とは何か?仕組みや種類、注意点を知りたい。

- ハイブリットワーク環境を構築したいが、セキュリティが不安。

- VPNの乗り換えを検討している。

このガイドは最初から順番に読むだけでなく、目次から好きなセクションにジャンプして読むこともできます。

コンテンツ

VPN接続とは?

そもそもVPNとは

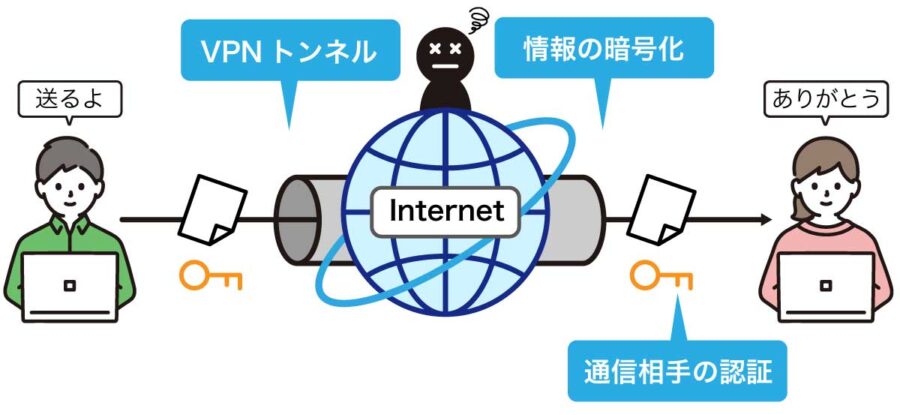

VPNとは、Virtual Private Networkの略語でインターネット上に仮想的に構成される専用ネットワークです。インターネット上には多数の情報が混在し通信していますが、VPNを利用することにより特定のユーザー、企業だけの情報を通信させる仮想の専用ネットワークを構成し利用することが可能になります。VPNには、トンネリングやカプセル化、認証といった仮想通信網や暗号化技術を用いることで、通信経路上の情報漏えいや不正アクセスを防ぐことが可能になります。VPNの特長としては、専用線と比較し安価に利用することができることから、昨今は企業だけではなく個人で利用されるケースも増えています。VPNが登場する以前は、企業活動においてITが活用される過程で、複数の拠点間をネットワークで繋ぐ必要性が生じた場合、拠点間を接続するために専用線を敷設する必要がありました。安全性は非常に高い半面、コスト面において大きなデメリットを抱えており、導入できる企業も限られていました。

ところが、企業のIT利用の加速とブロードバンドサービスの普及に伴い、インターネット上にプライベートネットワークを仮想化(Virtual)して構築するVPNが誕生しました。これにより低価格で安全なネットワークが構築できるようになり、急速に普及していきました。

VPNの種類

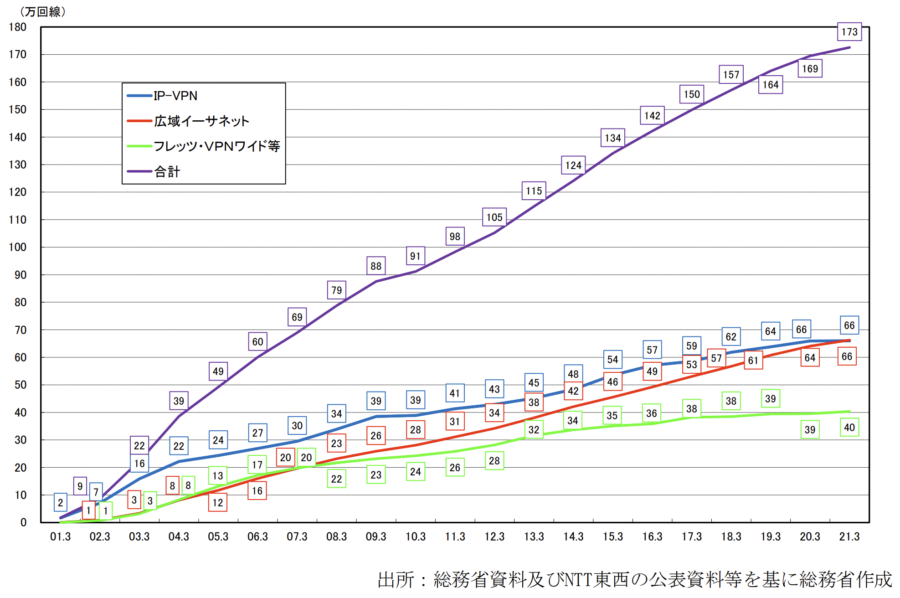

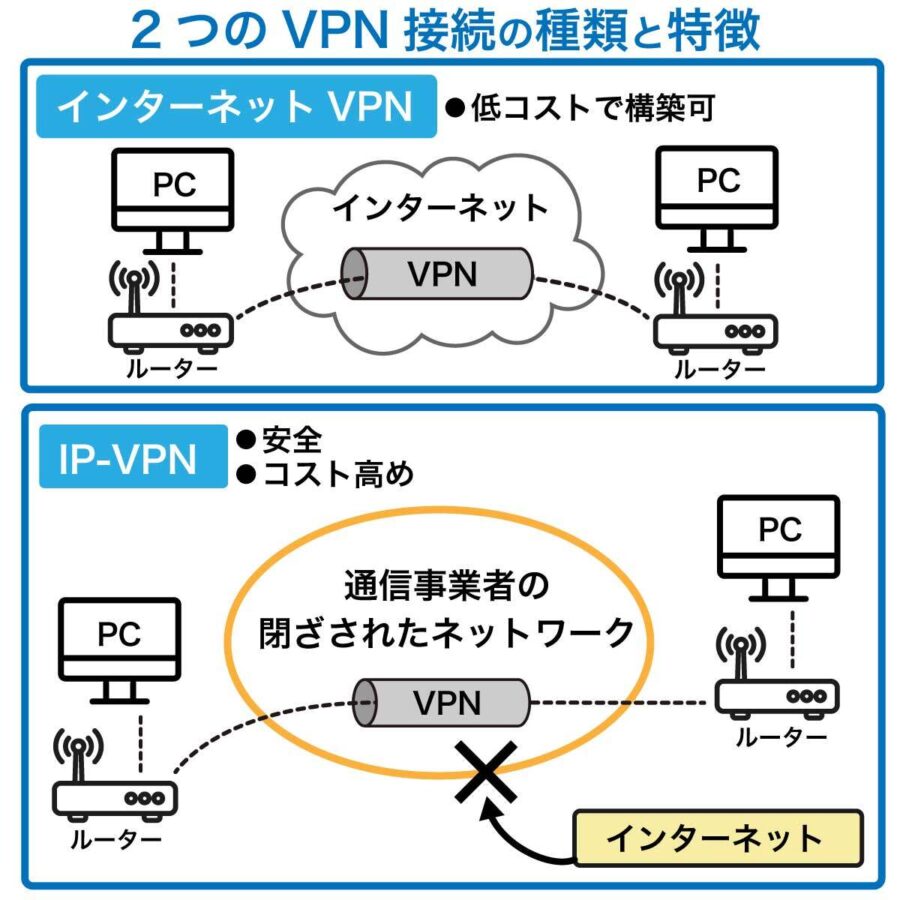

VPNには、主なものとしてInternet-VPNと、IP-VPNの2種類が存在します。これ以外にも、広域イーサネットなども拠点間接続においてはシェアを伸ばしてきています。

Internet-VPN

Internet-VPNは一般のインターネットの中に専用線を仮想的に構築する技術で、現在リモートアクセスで利用するVPNは、こちらに該当するケースが多いです。

例えばウェブサイトにアクセスする場合、プロバイダを経由してインターネットにアクセスするため、目的のウェブサイトへの経路にはさまざまなデータが混在して流れています。そのため、インターネットを利用し、拠点間で企業の機密情報など重要なデータを通信する場合、経路途中でデータが傍受されるリスクがありました。そういったリスクを回避するため、企業の拠点間でデータを流す場合、送信側で通信内容を暗号化し、受信側で暗号を解くことで通信経路上でデータを傍受をされても、その通信内容を解読させない手法が開発されました。それがVPNの基本的な考え方です。昨今では通信経路としてインターネットを利用するサービスを、Internet-VPNと呼びます。

IP-VPN

Internet-VPNにより、拠点間通信は暗号化されることで安全性は高まりましたが、インターネットを利用していることで、様々な人のデータと混在して通信されるため、データは安全なのか、傍受はされないのかなど不安は残ります。また、インターネットを利用したInternet-VPNは、公衆回線を利用しているため、速度や安定性の面で不安があったのも事実です。そのため、拠点間の通信において安全性と安定性を向上したい企業のニーズにこたえる形で、IP-VPNは誕生しました。通信業者が保有する閉域ネットワークを利用して通信することで、公衆回線を経由せず、通信速度や品質も安定することが特徴です。インターネットのように他の通信と混線はしませんが、設備は共有しているため、専用線と比較し、安全な回線を安定した速度で利用しながらリーズナブルな価格で導入できるメリットがあります。拠点間通信において、Internet-VPNが持つ安全性の課題、データ量増加の影響による安定した通信を求めるユーザーニーズ、技術革新の進化によるコストダウンから、企業における拠点間通信は、Internet-VPNからIP-VPNへと進化してきた歴史があります。

Internet-VPN利用方法の変化

当初、拠点間を接続するために利用されていた Internet-VPN は、IP-VPNの普及やPC性能の向上、ブロードバンドネットワークの高速化、そしてコストの安いインターネット回線を利用できる等、さまざまな理由から、PCが外部から社内ネットワークにアクセスする手段として利用が広がりました。つまり、これまで専用の装置で暗号化していた部分を、PC側で通信を暗号化し、本社側に設置した機器で暗号を解いて社内ネットワークを利用するという使われ方が始まったのです。また、ビジネスにおいてIT活用が加速してきたことと、インターネットを様々な場所で利用できる環境が普及したことも影響し、Internet-VPNがリモートアクセスで使用されるようになりました。

Internet-VPNにおける課題は引き続き存在していますが、それでもテレワークなどでInternet-VPNが普及しているのは、利用する人数が限られており、拠点間接続のように常時通信していないことで、利用シーンと通信データ、そして費用対効果を考えた場合、導入のしやすさが背景の一つとして存在します。

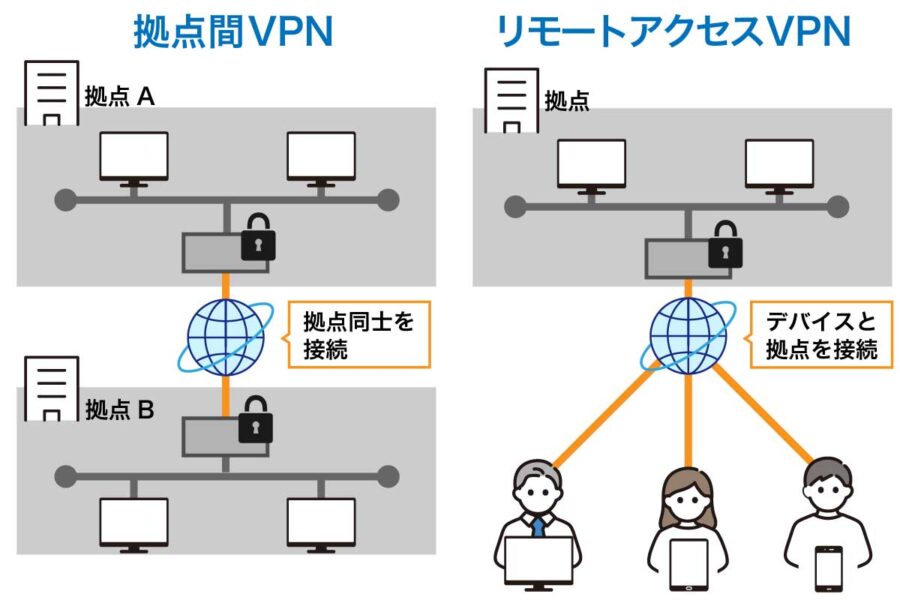

このように、拠点間接続にはIP-VPNが活用されているなか、Internet-VPNはリモートアクセスにおいて利用が広がっています。

インターネットの危険性

Internet-VPNの必要性

インターネットを利用できる環境が普及したことやビジネススタイルの変化により、様々な場所から企業ネットワークへ安全に接続する必要性が生まれました。ファイアウォールで守られた企業ネットワークに外部から安全にアクセスするのは容易ではなく、そのための手段としてInternet-VPNが用いられます。

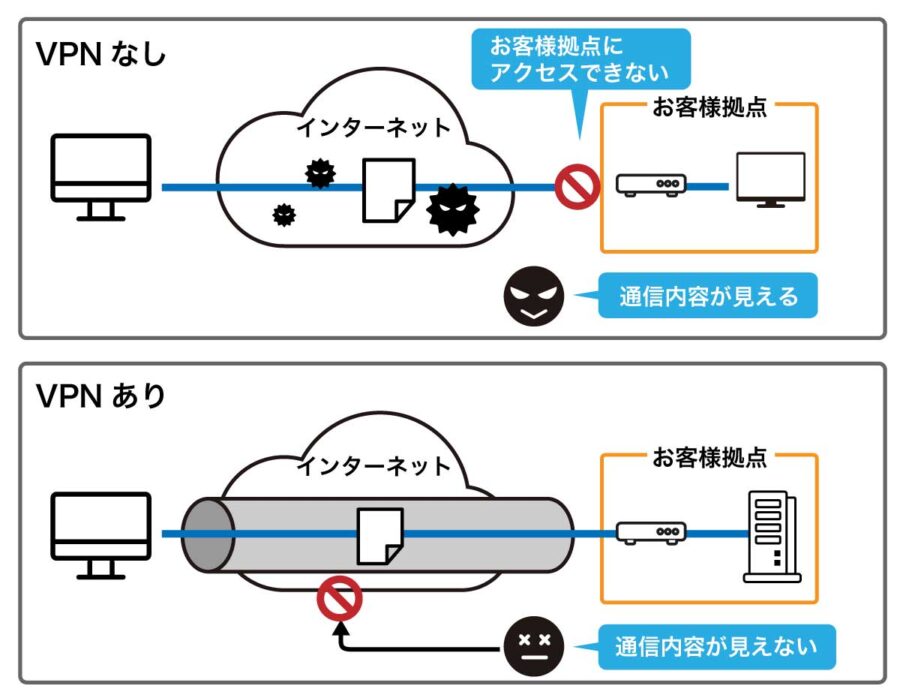

インターネットは不特定多数の人が利用しているため危険性は常に存在します。設定にもよりますが、例えばホテルの共用ネットワークを利用している場合、101号室に泊まっている人が、実は201号室で通信している情報を傍受することが可能なケースもあります。他にも、カフェや公共施設などの公衆Wi-Fiでは、暗号化強度が低いことも多く、Wi-Fiの電波を傍受され、データを盗み見られるリスクや、正しい公衆Wi-Fiに接続したつもりが悪意ある公衆Wi-Fiに接続してしまい、予期しない被害を受ける可能性もあります。

このように、さまざまな場所から企業内ネットワークにアクセスするリモートアクセスでは、その通信経路において悪意ある攻撃者から通信を傍受されるリスクが存在し、特に海外では正式な公衆Wi-Fiと思って接続した先が実は偽のWi-Fiであり、これに接続すると意図しないサイトにアクセスさせられウイルスを流し込まれてしまう――といった例が実際に報告されています。

VPNを介さない通信はなぜ危険なのか

2020年に発生した新型コロナウイルスの影響によってテレワークが急速に広がりました。そんな中、VPN利用者数の急増やWeb会議など通信量の大幅な増加により、VPNの安定稼働が難しく業務に支障をきたしていることが様々な調査で判明しています。テレワークで社員の安全を守りながら、業務を止められないために、苦渋の選択として通信量を分散させる目的でクラウドサービスを利用するケースでは、VPNを利用しないことを許容している企業も散見されます。ですが本来、企業ネットワークには、悪意のあるサイトアクセスを防止、外部からの攻撃を防止、機密情報の持ち出しなどを防止するため誰がどこにアクセスしたかログを収集するなどの目的でファイアウォールやUTMなど、セキュリティ対応機器を設置することで様々な対策を施しています。しかし、テレワークなど社外でPCを利用する環境下において、VPNを介さずにPCをインターネットに直接接続してしまうことで、通信経路で機密情報を傍受されるだけではなく、企業内ネットワークが持つ様々なセキュリティ対策が十分な効果を発揮できないリスクがあります。

また、VPNを導入し、安全な通信が利用可能な環境を整えたとしても、運用中も十分なケアをしなければ脆弱性のリスクは残ります。VPNを導入すればそれだけで安全なわけではなく、パスワードの定期的な変更やセキュリティポリシーの徹底、VPN装置の脆弱性対応など、運用中も安全を守るためのケアを続けることが重要です。

ここからは、主にリモートアクセスサービス、VPNサービスについて解説します。

VPNの主な利用シーン

これまで説明してきたようにVPNは現在、企業の拠点間同士の接続や、テレワーク、外出先、出張先のホテルから拠点ネットワーク内の情報資産へアクセスする、などといった利用方法に加え、金融機関のATMやレジのPOS端末など、重要なデータを流すシーンではバックボーンにも利用されています。また昨今では安全性と安定性を求め、クラウドサービスやクラウドストレージにダイレクトにアクセスするためにVPNを利用している企業も存在します。

ハイブリットワークでVPNを利用する

そして、テレワークが広がり定着する中で生まれた新しい働き方、『ハイブリッドワーク』が広がる中では、自宅に限らず、シェアオフィス・コワーキングスペース・リゾートワークなどにVPN活躍の場は広がっており、さらには、ゼロトラストに向けて従来とは異なるVPNが求められ始めています。

このように、VPNは、通信経路に重要な情報を通信させる場合にその経路を守る目的で、さまざまなシーンで活用されており、その利用方法も日々広がっています。

VPN以外のリモートアクセス

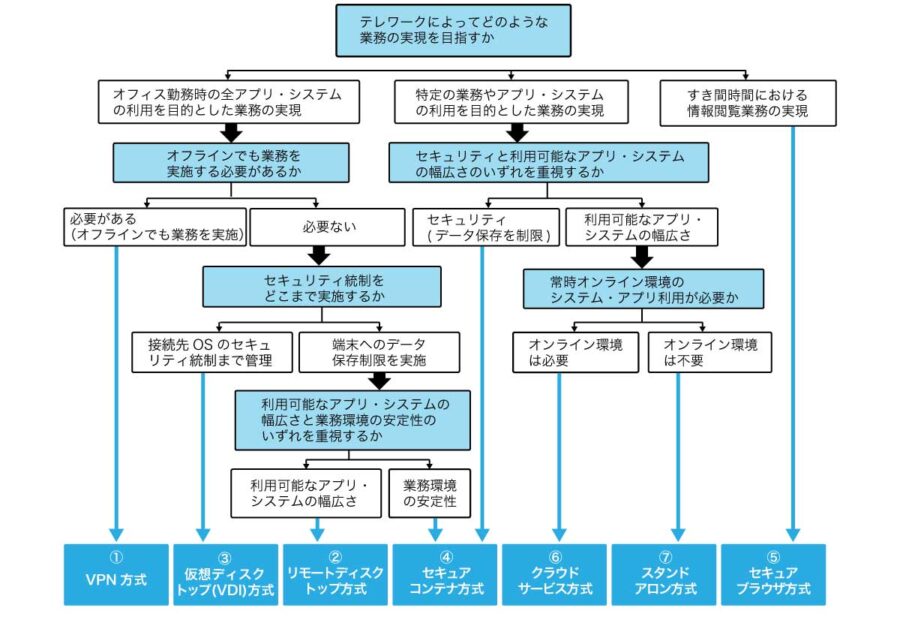

テレワーク環境で業務を安心・安全に行うため総務省がテレワークセキュリティガイドライン(第5版)を作成しています。

総務省のガイドラインでは、テレワークを行う際に選択する代表的な7つのテレワーク方式を紹介しており、自社に最適なサービスを選択するための参考になるフローチャートが掲載されていますので、皆様の業務スタイルに合ったテレワーク方式が見つかると思います。

テレワークセキュリティガイドラインによると、方式としては

①VPN

②リモートデスクトップ(RDP)

③仮想デスクトップ(VDI)

④セキュアコンテナ

⑤セキュアブラウザ

⑥クラウドサービス

⑦スタンドアロン

と7つの方式に分類されます。

それぞれに、メリット・デメリットがあり、自分たちの業務スタイルに合ったサービスを選ぶことが重要です。

参照:https://www.soumu.go.jp/main_content/000752925.pdf

VPNのメリット・デメリット

VPNのメリット

VPNにはそれぞれ特徴があり、総務省のガイドラインでは7種類の方式について、以下の5項目でS〜Dの5段階評価をしています。

①オフィス業務の再現性

②通信集中時の影響度

③システム導入コスト

④システム導入作業負荷

⑤セキュリティ統制の容易性

それぞれメリット・デメリットが存在しますが、VPNは企業内のネットワークに接続しているため社内でPCを利用しているのと同じ状態となり、オフィス業務の再現性は高いと判断されています。コスト的にも、仮想デスクトップ(VDI)方式やリモートデスクトップ(RDP)方式に比べて安価で、通信回線が無くてもPC単独で仕事ができるメリットも存在しています。

VPNのデメリット

一方セキュリティ統制はCとなっています。これはPCそのものを物理的に社外へ持ち出すため、PC内部のデータ漏洩の危険性や、企業の目の届かない場所で作業することで、企業内部のサーバーにアクセスして不正に情報を持ち出される危険性などがリスクが高いと判断されていることに起因しています。そのため、外部からの企業内ネットワークに対するアクセス時は、利用可能な情報資産の範囲を制限したり、端末そのものの紛失や盗難に備えた対策などが必要です。また、サービス導入には初期投資やシステム導入が必要なこともあり、 リモートアクセス環境の整備にコストや時間が必要なこともデメリットとして上げられます。

参照:https://www.soumu.go.jp/main_content/000752925.pdf

個体認証を実現したソコワク

「ソコワク」は個体認証の仕組みを利用していることから、端末1台ごとに固定IPが割り当てられます。そのため、社外からのアクセスにおいてアクセス先を限定したい場合、端末ごとにIPアドレスを用いたアクセス可能範囲の制御が実現でき、リモートアクセス中の端末は、社外からのアクセス範囲を制御することが可能です。(管理部の従業員は、管理部のサーバーだけアクセスさせるなど)。テレワーク中にアクセス可能なリソースを端末ごとに制御可能にすることで、企業の目が届かない場所での利用に対して制限をかける対策が可能になります。ソコワクでは、他のリモートアクセスソリューションでは難しい固定IPアドレスの割り当てを、個体認証機能により実現しています。

また、ソコワクでは、万が一端末を紛失した場合に、紛失したPCを他人が使って会社のネットワークに侵入する――というリスクを防ぐために、ソコワク管理ポータルでソコワクの個体認証を停止することができます。個体認証が停止された端末は、認証サーバーで通信をブロックされるため、企業ネットワークに接続することができず、PCの紛失等による不正アクセスのリスクを大幅に低減できます。このような仕組みによって、VPNの弱点である『セキュリティ統制の容易性』を、ソコワクは解決しています。

なお、テレワークにおいては、PC内部のデータに関してもしっかり守る必要があり、MDMソリューションや、PC内部データのリモート消去に特化したソリューションなどもリリースされており、ソコワクと併せて利用することで、より安全性を高めることが可能です。

ソコワクは、なぜ安全で快適に利用できるのか。その理由と、実際にご利用されているお客様の声をまとめた無料のサービス資料ダウンロードはこちら。

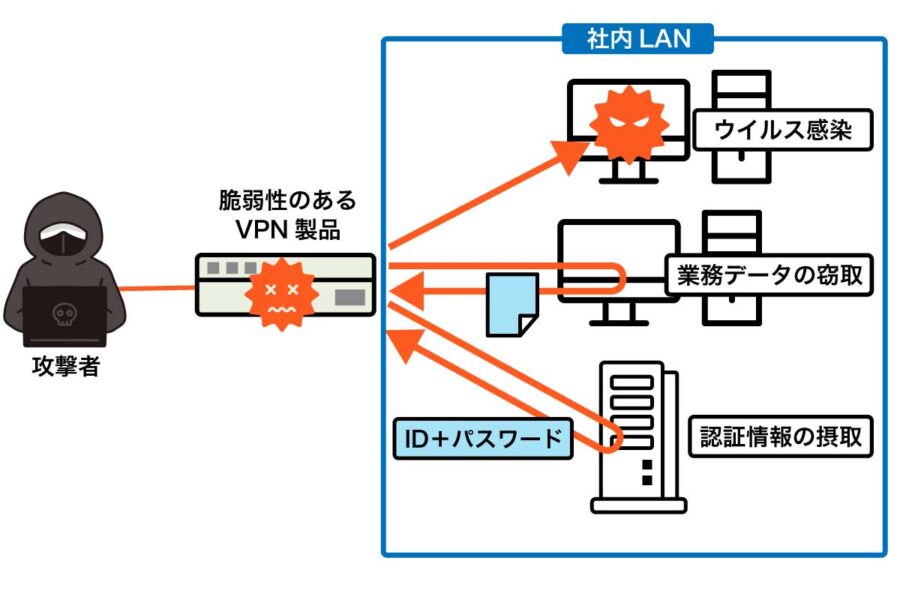

VPNの脆弱性

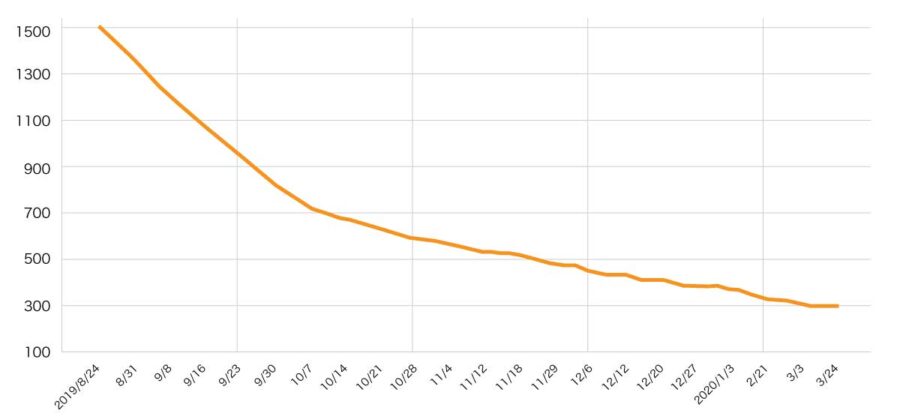

さて、VPNの通信経路は暗号化されていますが、L2TP/IPsecやOpenVPN、SSTPなど暗号化方式は様々です。それぞれに特徴はありますが、現時点では、主な暗号化方式については安全性の面であまり気にする必要はありません。(ただし、PPTPについては、マイクロソフト自身も脆弱性を認めており利用は推奨されません。)VPNの安全性で最も気を付けなければいけないのは、VPN装置のメンテナンスでしょう。装置の設定を誤ってしまったり、脆弱性のパッチの適用を忘れるなど保守を怠ってしまうと攻撃者の標的になってしまいます。そんなの常識だよと考えられているIT管理者の方もたくさんおられるかと思いますが、世間に目を向けると、昨年あれほど多くのニュースを賑わせたVPN装置の脆弱性を例に見てみると、以下グラフのように脆弱性が発表されてから半年が経過しても、適切にパッチが適用されていない装置が2割近く残っているのが現実です。

JPCERTから引用

ID・パスワード認証の危険性

また、IDとパスワードだけで認証する方式では、なりすましやシャドーITによる社内ネットワークへの侵入、ウイルス持ち込みのリスクは常につきまといます。銀行決済や様々なログイン場面で利用されている二段階認証など、認証方式をより強固にする方法も合わせて採用するのが必須です。VPN装置を置くということは、いわば会社に勝手口を作るようなものです。いくら玄関が閉まっていても勝手口が開いていたら安全性は守られません。「VPNを導入したから大丈夫」と安心するのではなく、導入したVPN装置を継続して保守・管理していくためのルールや仕組み、予算計画も併せて実行することが必要です。

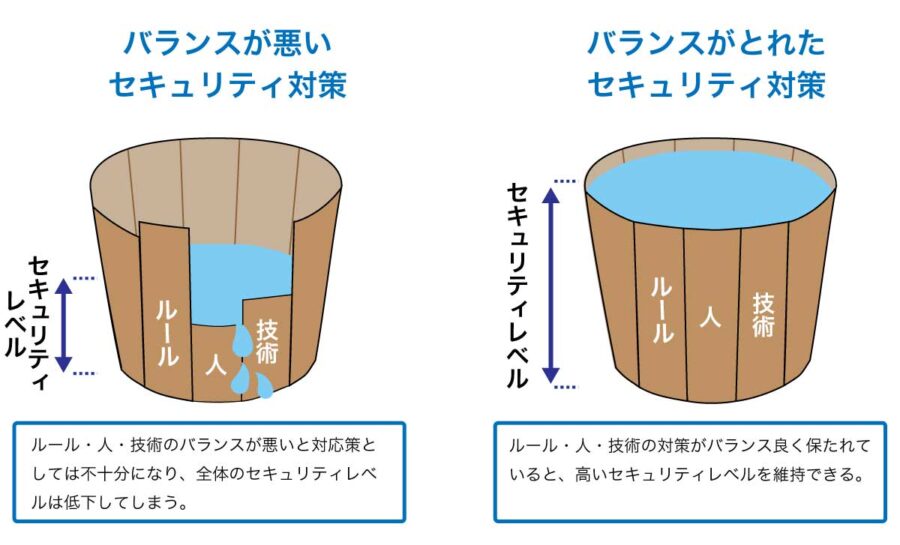

情報セキュリティ対策には、『ルール』『人』『技術』のバランスが取れた対策が重要です。管理工数や保守コストの観点から、または自分でメンテナンスする自信がないなど安全に必要なバランスの取れた対策を自社でやることに不安がある場合には、必要な対応をアウトソースできる第三者が運用するマネージドサービスを検討するのがおすすめです。

管理・運用・保守ができるソコワク

オンプレミスのVPNは、IT管理者自身もしくは、保守料などをお支払してメーカーやSIerに設定や、脆弱性対応のアップデート、機器のメンテナンスをお願いする事になります。

ソコワクの場合は、装置をクラウド上に設置しサービサーで運用・保守を行っているため、IT管理者自身による管理・メンテナンスをする必要がありません。閉域網を敷設するため、専用ルーターはお客様拠点に設置させていただきますが、アップデートは閉域網を経由して自動で行われるので安心です。お支払いいただくのは毎月の利用料のみで、保守や運用にIT管理者の工数を使うこともありませんし、月々の費用以外に追加の保守料といった追加費用をお支払いいただく必要はありません。そして、ソコワクの設備は、データセンターで冗長化されており、機器のトラブルでVPNが使えないなどといった不測の事態も最小限に抑えることが可能です。ソコワクは、IT管理者を機器の管理・運用・保守といった業務から解放しながら、高い稼働率を誇るマネージドサービスです。ソコワクがなぜ安全で快適に利用できるのか。その理由と、実際にご利用されているお客様の声をまとめた無料のサービス資料ダウンロードはこちら。

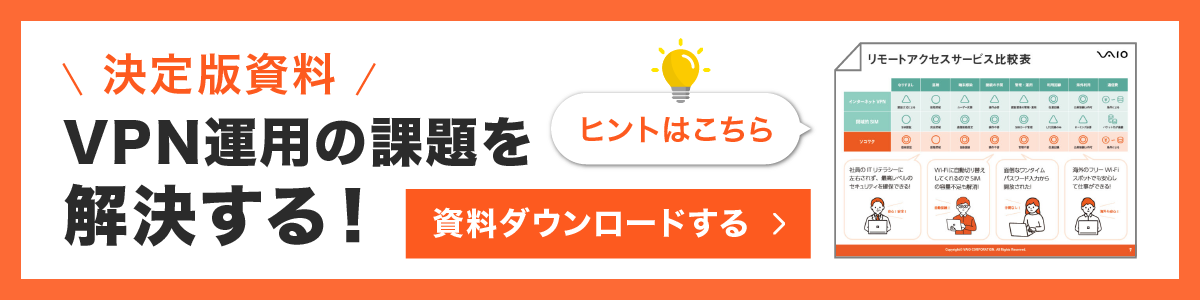

働き方に合わせたVPNの選び方

① 価格(初期費用・ランニングコスト・スポットでかかるお金)

VPNを選ぶ場合、まずはInternet-VPN(オンプレミス型VPN)を利用するのか、または、クラウド型VPN(マネージドサービスタイプ)を利用するのかを選ぶことが必要です。オンプレミス型VPNでは、機器購入代金や設置・設定などの初期費用として規模や要件に応じて数十万円~数千万円ほど必要なケースが多いようです。加えて毎年の保守料や、オンサイトでメンテナンスを依頼した場合にはスポット費用などが発生するため、そういったコストを広く見込んだ予算計画が必要です。予期せぬ機器のトラブルなども、頭の痛い問題でしょう。クラウド型VPNの場合には、初期費用は数十万円ほどで導入ができ、利用人数に応じた月額費用で運用が可能です。単純なコスト比較としてどちらが安いのかという視点で見るだけではなく、保守にかかるコストや自営保守でまかなえる範囲、サービスに期待するSLAなども踏まえて、IT管理者が安心して運用できるサービスを選ぶことが大切です。

オンプレミス型VPNとクラウド型VPNの選び方は?

オンプレミス型VPNやファイアウォール一体型では、装置の負荷や通信量によってVPNの通信速度が遅くなるケースがあります。機器スペックとして最大利用人数などは示されていますが、快適に利用するためにはスペックを割引いて考え、余裕をもった機材を選定する必要があるでしょう。また、VPNでは通信を暗号化するため、ボトルネックはどうしても発生します。スペック表で示された速度が常に利用できるわけではないことを理解し、想定人数でアクセスした場合に期待できる速度などをメーカーに確認することが必要です。従業員数や今後のワークスタイルの変化に伴う利用者数の増加を考慮して、余裕を持ったスペックの機材を導入したいところです。

クラウド型VPNの場合も、上限無くユーザーを収容できるわけではありません。コロナ禍において、クラウド型VPNで接続ができない、速度が非常に遅いなどの問題が発生しました。これは、コロナ禍以前のVPNは、常時接続されることや、発行済みアカウント数のすべてが同時接続することを想定しておらず、同時接続数を考慮した認証装置や回線を用意していたため、アカウントすべてが接続することで設計キャパシティーを超過してしまい、サービスの正常な運営ができなかったようです。こういった事態を避けたい場合には、利用しようとしているサービスが、十分な認証キャパシティーをもって運用されているかを確認することが必要です。

オンプレミス型VPNとクラウド型VPN、それぞれにメリット/デメリットがありますが、保守費用(コスト)や運用(工数)による負担や自営保守への不安がある場合は、高い冗長性と安定した運用・BCP対策などを、フラットなコストで得られるマネージドサービスを選択することがおすすめです。

携帯電話と同じ認証方式のソコワク

ソコワクは携帯網のテクノロジーを利用しているため、携帯網のように発行したライセンス分のユーザーを確実に収容できる設備を運用しています。合わせて企業に引きこむ回線は、Internet-VPNが利用する通信速度や品質が安定しないインターネット回線ではなく、1Gbpsベストエフォートの閉域IP網を利用しており、閉域のままお客様拠点に引き込むため、安定した通信速度と品質に加えて、引き込みポイントをインターネットから攻撃されないという安心も得ることができます。このように、一般的なInternet-VPNや他のクラウド型VPNに比べ安定した速度と通信品質を提供できる事に加え、利用者が集中しても、速度が大きく落ちないという特徴を持っており、利用者の増加に柔軟に対応できるため、ワークスタイルの急速な変化にスピーディーに対応できます。

また、マネージドサービスのため、保守費用や運用面における不安も無くご利用いただけます。

② 利便性・使い勝手

ハイブリットワークが普及した環境下では、ユーザーが快適性の観点から、VPNを使わずにクラウドサービスに接続してしまうケースが多く報告されています。せっかくセキュリティレベルの高い環境を用意しても、これでは元も子もありません。あくまでも端末を使用するのはユーザーであり、ユーザーがルールを守って使用することで初めて期待したセキュリティが成立します。一方でユーザー依存のセキュリティ確保は仕組みとして、非常に脆弱です。そのため、自動接続やID・パスワードが不要な個体認証を備えたサービスはメリットが高いと言えるでしょう。

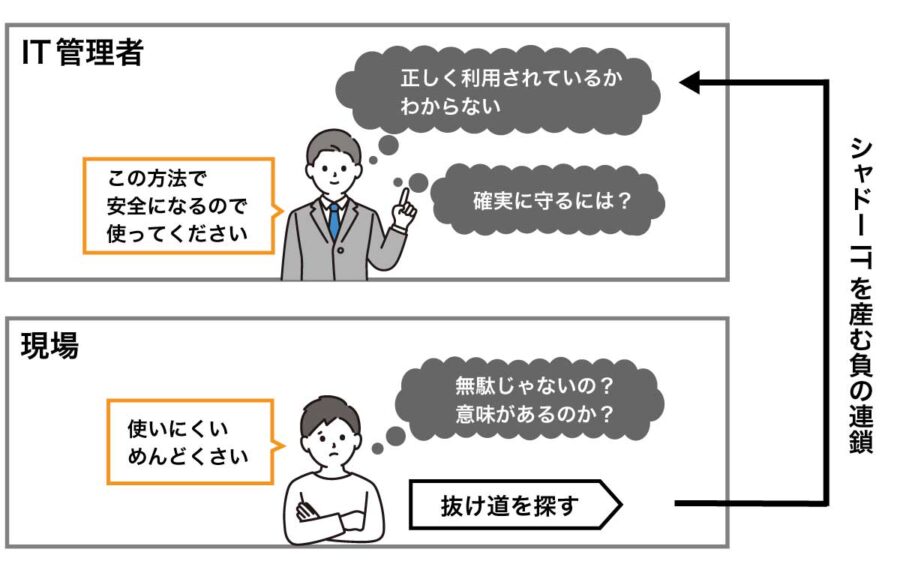

③ セキュリティの強固さ

VPNは基本的にIDとパスワードを使うケースがほとんどです。しかし、1960年代にパスワードを発明したフェルナンド・コルバト氏が晩年期に「パスワードを巡る状況はもはや『悪夢』と化した」と発言したほど、使い回しや漏洩が当たり前のように起きているのが現状です。IDとパスワードだけでなく、二段階認証などでログインを強固にすることは現代のITの中では常識になっており、「IDとパスワードだけでは安全ではない」と認識を改めるタイミングでもあるでしょう。しかしながら、安全のために複雑化する認証プロセスは、認証における安全性を高める一方、利用者にとっては非常に面倒であったり、ストレスを感じる要因となったり、結果的に利用を避けてしまうという「人の脆弱性」を増長する側面も否定できません。

ピッシング攻撃

また、VPNには二段階認証そのものも突破する「ビッシング」という攻撃も確認されています。中間者攻撃の手法で、ID、パスワード、二段階認証のコードを全て窃取し企業内の情報へのアクセスを試みる攻撃です。このように、攻撃者は様々な手法で情報を得ようと試みるため、二段階認証を採用しているから大丈夫と高を括るのではなく、攻撃手法の進化に合わせ、必要な対策を講じることが重要です。

シャドーIT

シャドーITに関していえば、二段階認証を導入してもこの問題は無くすことができません。一般的に、業務で利用するPCは、会社で契約したアンチウイルスソフトやセキュリティアプリケーションを入れたPCを使うことを前提としており、その前提の上に企業全体のセキュリティバランスを取っています。(企業のセキュリティポリシーによります)そうした状況下で、ユーザーが自分自身のスマートフォンやPCを利用して社内の情報資産にアクセスすることで、さまざまなリスクが発生します。いくら企業が万全のセキュリティ体制を構築していても、ルールが順守されなければ前提としたセキュリティレベルはいとも簡単に崩れてしまうのです。ですが、IT管理者がシャドーITを防止しようと、より複雑なセキュリティシステムを導入しても、利用者はますます面倒になることから、また新たな抜け道を探そうとするシャドーITの負の連鎖を引き起ます。シャドーITが起きる本質は、サービスが使いにくかったり、現場のニーズに合っていないことにあり、セキュリティシステムが簡単すぎるから起きていると考えるのは間違いで、現場のニーズよく聞く事も重要です。

IPA(独立行政法人情報処理推進機構)が年に1回公開している「情報セキュリティ10大脅威」によると、2021年8月に発表された最新版で、2020年の1位がランサムウェアによる被害。そして「テレワークなどのニューノーマルな働き方を狙った攻撃」が新たに3位にランクインしました。VPN装置の脆弱性を狙われ、IDとパスワードが漏洩したり、持って帰った会社のPCでVPNを使わずウイルスに感染、そのPCを会社のネットワークに接続したことで社内ネットワークにウイルスを拡散してしまったといった事例が報告されています。

参照:https://www.itmedia.co.jp/enterprise/articles/2008/18/news040.html

こうした事態を防止するには安全な通信を確実に実施できるような仕組みや、適切なセキュリティポリシーが適用された企業が認めた端末以外のアクセスを防止する仕組みも合わせて検討する必要があるでしょう。その一例が個体認証やPCの位置情報を活用した不正検知などです。近年では「日本の企業の社員なのになぜかアメリカからアクセスしている」などの、不自然な振る舞いを検知してブロックするテクノロジーも開発されています。

④ ベンダーやサービスの評判

現在はBtoBの商材を比較検討する上でもサービス比較サイトを閲覧して精査することが常識になりました。ただ、自社の働き方やシステム・ネットワーク構成、今後の展開、守りたい情報資産など、さまざまな要因でベストなサービスは変わってきます。社員のITリテラシーや情報システム部門のリソースなどによっても最適なサービスは変わるでしょう。そのため、丁寧に相談に乗ってくれるベンダーやSIerなどITの知見や最新情報に明るいパートナーを見つけることが重要です。

【情シス担当に聞いた】よくあるVPNの課題と不満と対応方法

① パスワードの複雑化が引き起こす弊害

VPN接続でも最も使われているのがIDとパスワードによる認証です。本来、パスワードは、自分が覚えやすく、忘れにくく、かつ推測されにくいのが大前提であり、自分の中である程度決め方のルールを設けている方も多いでしょう。よく聞く話として、「パスワードを複雑にしたけど覚えられないためPCに付箋を貼っておく」という人がいますが、これはセキュリティ上最もやってはいけない行為ですし、他にも、社内でリモートアクセスアカウントを共用しているなどのケースでは、IT管理者がセキュリティを考慮し完全にランダムな複雑なパスワードを採用するでしょう。そうすると、その複雑さ故にメモを取ったり、スマートフォンで写真を撮って保存するといった行為を助長してしまい、予期せぬリスクを生むことがあります。スマートフォンはクラウドストレージと端末が同期されていることが多く、パスワード情報が自動で同期されるため、ふとした拍子に間違って共有をしてしまった場合、そこから情報漏洩につながるリスクも生じるからです。このようなケースにおいても、安全に接続できるように、トークンやメールによる認証コードの発行など、二段階認証を用いるケースも増えておりますが、その手順が増えることで、さらにVPNの接続手順が複雑になる要因となっています。

二段階認証のメリット・デメリット

トークンやメールによる認証コード発行などの二段階認証は個人認証の強度を上げるメリットがある一方で、ユーザーからすると手間がかかるデメリットが存在します。そういったユーザーのデメリットに応えるのが証明書を使った個体認証です。これだとユーザー側は二段階認証をする必要がなく、接続アプリを起動し接続操作をするだけでリモートアクセスが可能なため、利便性が高いメリットがあります。しかし、証明書はPC1台ごとかつ、1年ごとの定期更新が必要で、その管理のためにIT管理者の負担が増えるデメリットがあります。ユーザーの入社時期などによって証明書の有効期限が異なるため、その管理が複雑にならざるを得ないのです。また、知識さえあれば証明書を複製も容易であり、また追加のコストが発生するなど、証明書を使った個体認証も万能ではないのが実情です。

ストレスフリーのソコワク

ソコワクの個体認証では、認証に必要な鍵情報は暗号化した状態で格納されており、コピーしたり、抜き取ったりといった不正利用ができない仕組みをもっています。そのため、自動接続というユーザー目線での利便性を保ちながら、IT管理者は証明書更新や漏洩対策を考慮する必要がありません。その意味では、ユーザーにもIT管理者にも優しいサービスです。ソコワクを実際にご利用されているお客様の声をまとめた無料のサービス資料ダウンロードはこちら。

様々な場所で利用されている「パスワード」ですが、「脱パスワード」が今後の大きな潮流になることは間違いないでしょう。WindowsのログインにPINが採用されたことや、Microsoftアカウントでは、パスワードレスでのログインも開始されたことからも、脱パスワードの流れは加速すると思われます。「IDとパスワードを利用した認証にはさまざまな危険性が存在する」ということを正しく認識し、使うのであれば十分な対策を組み合わせることが非常に重要になってきます。認証についてはこちらのブログ『認証と認可の違い正しく理解できていますか?安全なリモートアクセスのポイントを解説』でわかりやすく解説しています。

② ユーザーサポートに時間が取られる

FAQや社内ポータル、チャットボットを活用する

IT管理者がユーザーサポートに時間が取られてしまうという悩みはよくあります。

よくある問い合わせについてFAQを用意し、社内ポータルに掲載する対策が第一に考えられます。また、最近ではチャットボットを活用している企業も増えています。

Teamsやクイックアシストなどのアプリケーションを活用する

問い合わせを受けた際に説明する手法も変わってきています。従来は、電話で説明したり、現地に行って対応するなどが主流でしたが、昨今ではオンライン会議システムでユーザーと接続し、画面共有した上で説明する方法もあり、TeamsやWindows標準機能であるクイックアシストなど、一部のアプリケーションでは、操作権の要求ができるため、それを有効活用するのも手段の一つです。

それでもかかる対応コスト

そもそもユーザーサポートに時間がとられる原因とは?

いずれの対策もIT管理者サポート手法を改善するメリットはありますが、一人一人の対応をするという意味では大幅な負担の削減効果は期待できません。FAQなどIT管理者が情報発信をしていてもその情報を見ない、必要な時にその情報にアクセスできないユーザーも存在し、ネットワークトラブルでは、ネットワークを使ったリモートサポート(メールや遠隔サポートなど)が困難でしょうから、IT管理者にとってユーザーサポートは大きな負担です。

ユーザーの環境やリテラシーに左右されないサービスの検討を

IT管理者の負担が大きい要因としては、テレワーク環境では、安全性を高めるためにVPN接続するなど、社内での利用とは違った手順をユーザーに要求していることも一因です。このようにVPNでは運用/保守以外にも、トラブルが起きるとユーザーサポートに時間を取られるといった隠れたコストが存在します。

では、コミュニケーションコストをカットするために、どのようにすれば良いでしょう?何処にいても社内と同じ体験ができ、それでいて安全が守られるサービスを利用することで、ユーザーに余計な負担をかけないサービスを選択することです。

自動接続のソコワクをはじめ、より手間の少ないVPNサービスを選ぶことや、他には閉域SIMも選択肢としてありますが、これは利用するシチュエーションによっては、通信費用が高額となるケースもあり注意が必要です。

いずれにせよ、セキュリティ、費用、保守の負担、ユーザーサポートにかかる手間、ユーザーの使い勝手などを、運用にかかるさまざまな要因を総合的に判断し、自社に適したソリューションを見つけていくことが重要です。

③ 回線がすぐ切れる、遅い、繋がらないときの対応策

一般的にVPNと聞くと、「すぐ切れる」「遅い」といった印象があると思います。面倒な手順を実施してVPN接続したが、ネットワークが切れてしまうと再接続が必要となり、その再接続には面倒な手順が必要となるためユーザー側からすると非常に煩わしい思いになるかと思います。

VPNが切れたときの対応策は?

ユーザーからIT管理者への連絡は、「VPNが切れる」「VPNが繋がらない」というコメントしか得られないのではないでしょうか?ユーザー側からすると「切れる」「繋がらない」という事象だけが発生しているわけですが、IT管理者としては、原因を突き止め業務を再開させることが第一です。

VPNが切れたのか、インターネット回線が切れたのか?

まずはVPNが切れたのか、インターネット回線が切れたのかで大きく判断が分かれます。テレワークではユーザーの自宅ネットワーク環境でどのような設備を利用して何の回線でインターネットに接続しているかもバラバラのため、原因の特定が難しい場合が多いでしょう。インターネット回線が切れていることが分かれば、LANケーブルやWi-Fiの機器、プロバイダに原因を絞って対応ができます。

問題無くインターネットにアクセスできるようであれば、会社側のVPN装置やVPN接続ソフトウェアにトラブルが発生したか、ユーザーの手順が間違っているのか、一部ユーザーだけの問題なのか、といった切り分けに進むことになります。

VPNが切れにくい、繋がりやすいサービスや仕組みも検討しよう

いずれにしてもタイムリーに解決していくのはなかなか難しい作業です。2020年のコロナ禍ではVPN装置の混雑によりVPNの接続ができず1日中仕事ができなかった人も大勢おり、早急な対応が困難なことから会社もそういった状況を容認せざるを得ない状況が発生していました。こういった機器側のトラブルは、個人レベルでは解決を待つしかなく、まずは「切れる」「繋がらない」といったトラブルにならない、なりにくい仕組みを構築するのが企業にとってもIT管理者にとってもベストな選択肢でしょう。

VPNの通信速度が遅い場合の対処法

ちなみに、通信速度が「遅い」ときの対応はどこか1か所が悪いと言えないケースが多いです。VPNでは常に暗号化した通信を行っていることから、VPN未接続状態より通信速度は遅くなる傾向にあります。ネットワークが「切れた」のはWindowsなどのシステム上でも検知しますが、「遅い」状態は人の感覚のため、システムでは検知されません。またその原因が、物理的にWi-Fiが混んでいるのか、自宅のインターネットアクセスが遅いのか、会社のインターネットアクセスが遅いのか――、など多くの要因から原因を特定することは困難を極めます。一方、複数のユーザーがアクセスしている状態で通信速度が遅い場合は、VPN装置の混雑などが疑われます。いずれの場合でも、リモートアクセス環境において通信するデータ量や、アクセスする時間帯、同時接続数など通信量のピークを見定めて自社の利用に合った構成を検討する必要があります。

安全なリモートアクセスサービスのために実施すべきこと

VPN運用面のケア

どのようなサービスであれ、サービス導入が終了したらそれで終わりではありません。あくまでテクノロジ・サービスは、業務を行うための手段であって、それを安全に運用し、企業としての価値を生み出していくには、運用面のケアが欠かせません。また、業務スタイルの変化に応じて、リモートアクセスも含めたIT業務基盤を変化させていくことも重要です。

『ルール』『人』『技術』のバランスが取れた対策

どれほど安全な仕組みであっても、このバランスが崩れると想定した安全性を保つことができません。自分たちに合ったサービス(技術)を見つけたら、それを安全に運用するためのルールの策定や、そのルールを人が確実に守れるような仕組みを考えることが重要です。この3つの到達点のうち、最も低いものが最終的にはあなたの会社のセキュリティレベルになります。つまり、いかに優れたサービス(技術)を導入しても、人に対するケアが不十分であれば、人に引っ張られ会社全体のセキュリティレベルは、下がってしまいます。

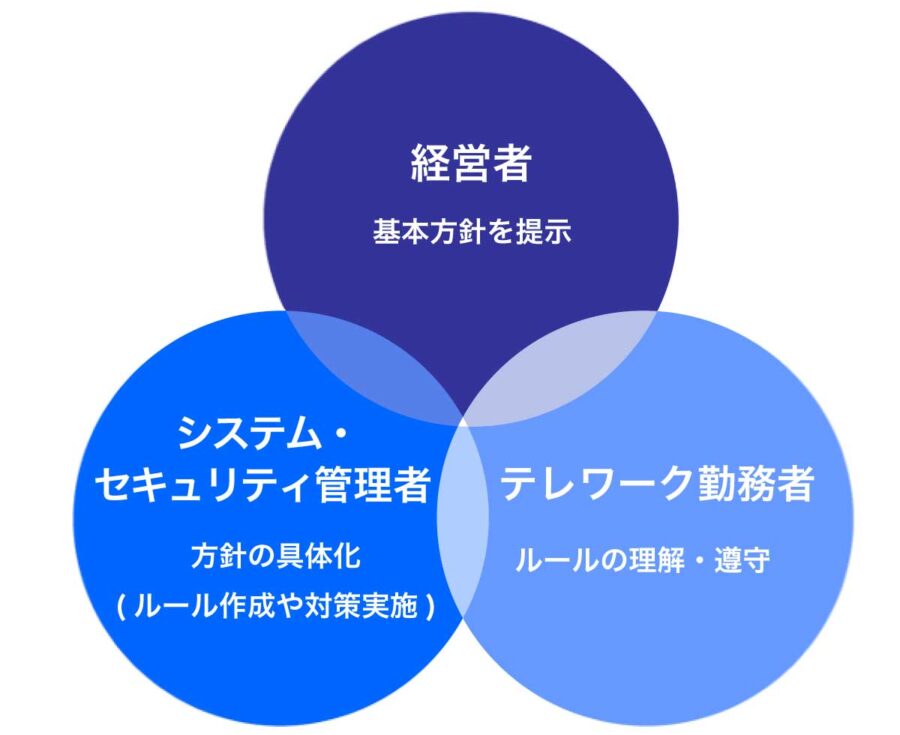

組織の立場に応じた重要な役割

リモートアクセスにおける安全性を守るのは、組織のIT管理者だけではありません。『経営者』・『IT管理者』・『勤務者』それぞれの立場でセキュリティの確保に向けた役割があります。

『経営者』には、事業の効率的かつ健全な発展と、当該事業に影響を及ぼす セキュリティリスクへの対応という両側面から、組織としてのあるべき姿を検討し、その方針を示し、システム・セキュリティ管理者に作業を指示することが求められますし、『IT管理者』には、経営者が示した方針や指示を具体化していくために必要な、情報セキュリティに関するルール(情報セキュリティ関連規程) を作成し、当該ルールを従業員に遵守させる役割を担うとともに、当該ルールに沿った対策の企画や実施も担います。そして、『勤務者』は、システム・セキュリティ管理者が作成した「ル ール」を認識・理解し、これを遵守する役割を担います。

このように、企業全体で安全に向けた取り組みを行うことで、期待された安全性が初めて守られるということを、関係者全員が認識し取り組む必要があるのです。

クラウドサービスの活用

ハイブリットワークの導入検討に際して、クラウドサービス(SaaS)を活用することで、シス テム構築・管理に関する課題に対して、次のような点で有効であると期待できます。

- セキュリティ管理対象の軽減

- システム導入の迅速性

- システム拡張・縮退の容量柔軟性

- 運用コストの低減

一方で、クラウドサービスには、クラウドサービスのセキュリティ観点で考慮するポイントもあります。クラウドサービスの性質を理解し利用する必要があります。

ゼロトラストセキュリティ

サイバー攻撃の高度化等に伴い、新たなセキュリティに対する考え方として、 「ゼロトラストセキュリティ」というものが注目されています。従来の境界型防御を置き換える単独のテクノロジーと思われがちですが、境界型セキュリティに代わるものではなく、両者を組み合わせて複合的に防御することが期待されています。

VPNの情報の集め方

① セキュリティやITサービス関連の展示会やウェビナーに参加する

各ベンダーが配信するメルマガや展示会などの情報入手経路があります。展示会であれば気になっていたサービスについて直接話を聞くことが可能です。各社のサイトでは展示会等の情報公開もされていますし、すでに目当てのサービスがある場合は、各ベンダーが実施している無料セミナーなどで収集するのも有用でしょう。また、ネットワークの保守や相談をSIerにお願いしている場合も多く、VPNの導入においては、既存環境の設定変更が必要なケースも多く、懇意にしているSIerに相談するケースも多いです。

② インターネットで検索をする

ウェブで展開しているテクノロジー系ニュースサイトは有用な情報の収集源となります。ITサービス比較サイトにおける利用者コメントやレビューも参考になります。サイトに登録することで、メールマガジンによるイベント案内などを入手できることも多く、そういった活用方法も検討してみてください。