ハイブリッドワークとは?導入を成功させるために注意すべき3つのポイント

無料

サービス紹介やお役立ち資料を

無料でご活用いただけます

20年以上PCの開発設計から製造、運用や保守・保証サポートまでのすべてを行なっているVAIO株式会社がハイブリッドワークのセキュリティ面の課題についてわかりやすく解説します。

コンテンツ

ハイブリッドワークとは?

ハイブリッドワークとは、テレワークを行いながらも出社も組み合わせた勤務形態のことです。アフターコロナの新しい働き方として注目されています。

2022年最新のテレワーク状況

新型コロナウイルス感染症の拡大に伴い、日本でも急速に広がったテレワークですが、その後、ワクチン接種等の広がりにより日本を含めた世界の国々で行動制限の緩和に向けた動きが始まっています。

一方、この大きな出来事は、日本になかなか浸透しなかったテレワークを結果的に定着させることになりました。

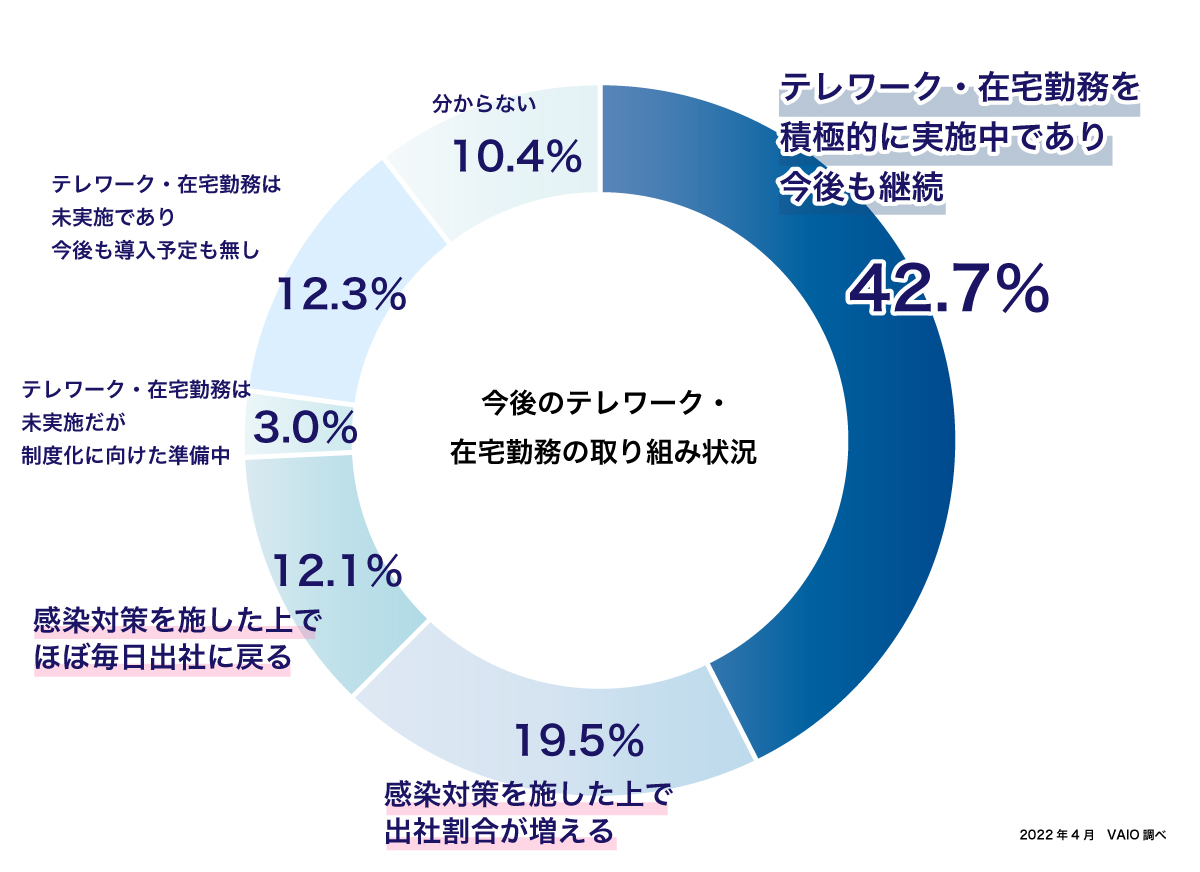

VAIO株式会社は、最新のテレワーク状況を把握するため2022年4月にアンケートを実施しています。この調査結果からは、今後のテレワークに対して、アフターコロナを見据えた変化が起きていることが見えてきました。

今回の調査で、勤務先は『今後もテレワークを継続する』と回答した人の割合は、全体の42%に上る一方、『今後は出社が増える(毎日出社を含む)』と回答した方も31%を超えています。

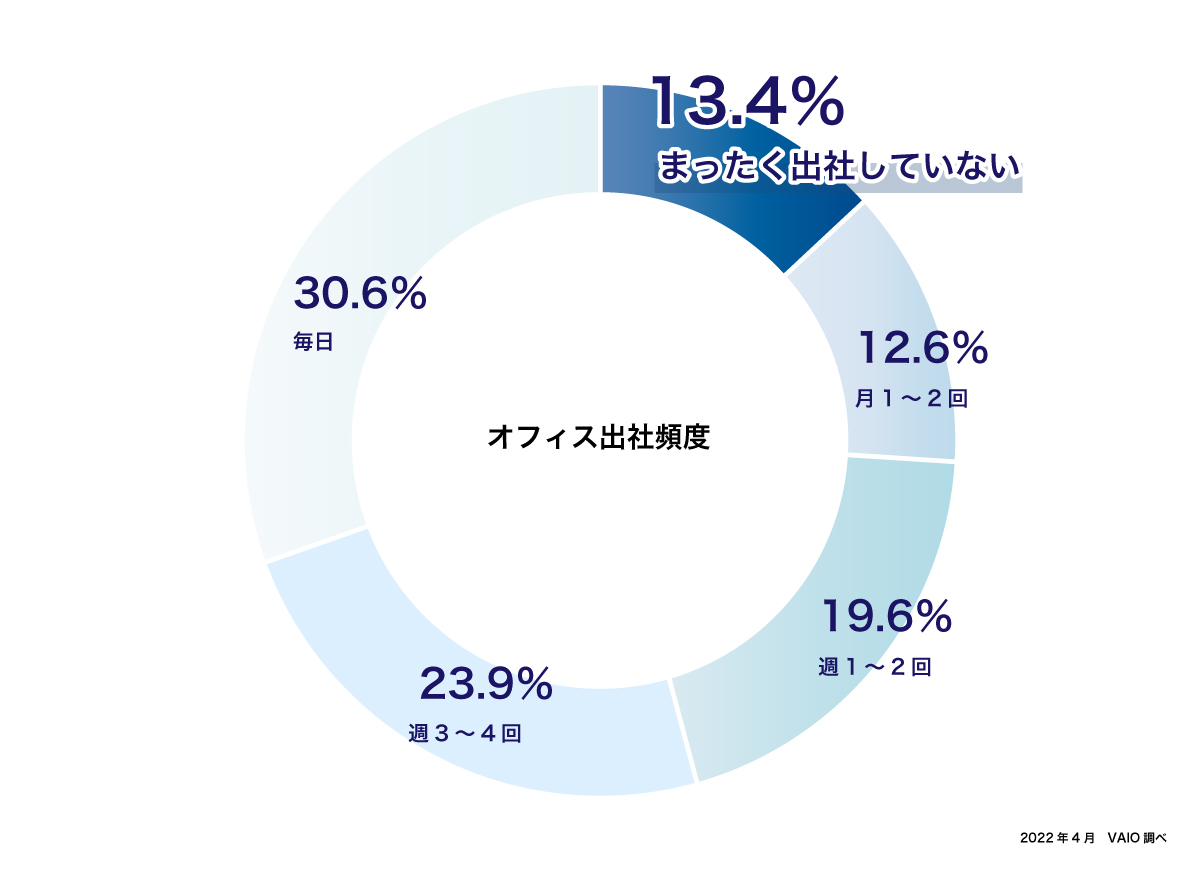

また、オフィスへの出社頻度について『まったく出社していない』と答えた方が2021年2月の調査では19.7%だったのと比較し、今回の調査では13.4%と約6pt低下をしています。

この結果からは、今後もテレワーク制度を継続する企業が多い一方で、出社頻度が徐々に上昇していることが見て取れます。

ハイブリッドワークのメリット

では、ハイブリッドワークとテレワークでは、どういった変化やメリットが見込まれるでしょうか?

従業員視点では、今までのオンラインによるコミュニケーションから、対面によるコミュニケーションに変化することで、コミュニケーション面や、業務の円滑さ、新たなアイデアが生まれやすいなどのメリットが出てくると思います。

テレワークのデメリットとしてよくあげられるのが、セキュリティへの不安や、業務の再現性(出社しなければできない仕事や、ペーパーワーク)、社内のコミュニケーション――といったものが挙げられます。

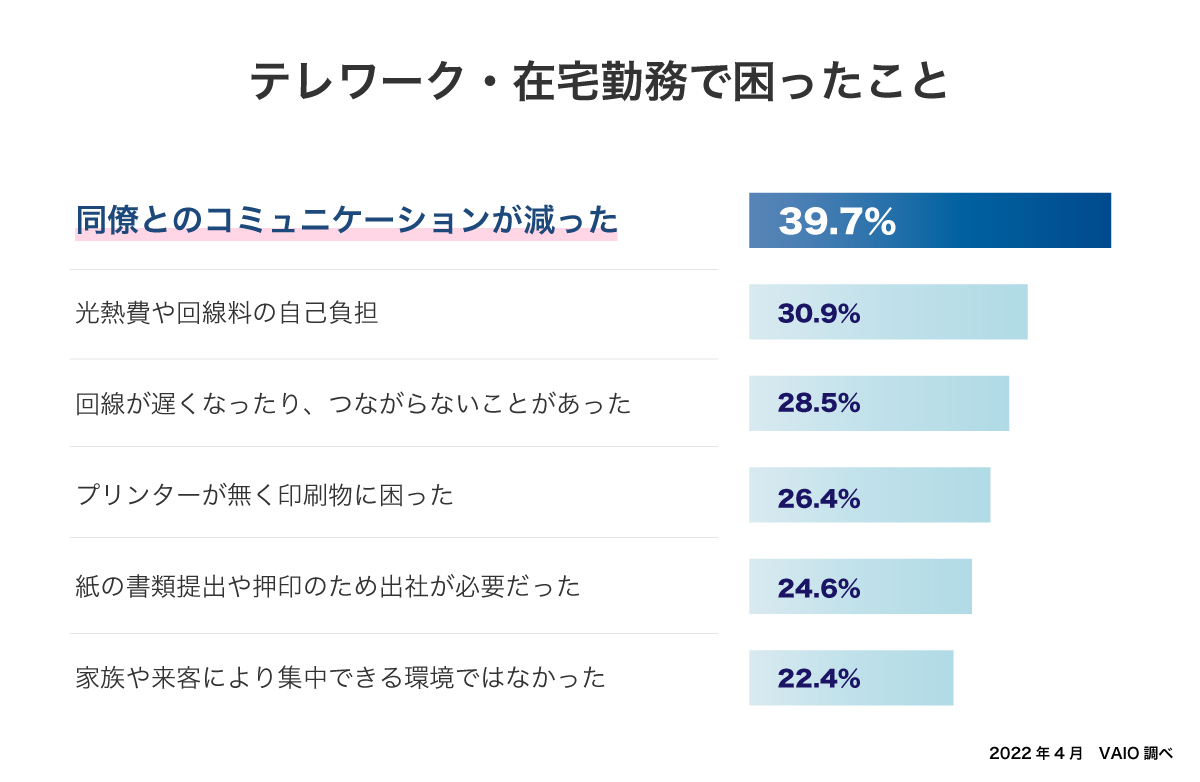

今回の調査結果でも、テレワークで困ったこととして『同僚とのコミュニケーションが減った』が39.7%でトップを占め、多くの方がテレワーク中のコミュニケーションに課題を持っていることがうかがえます。

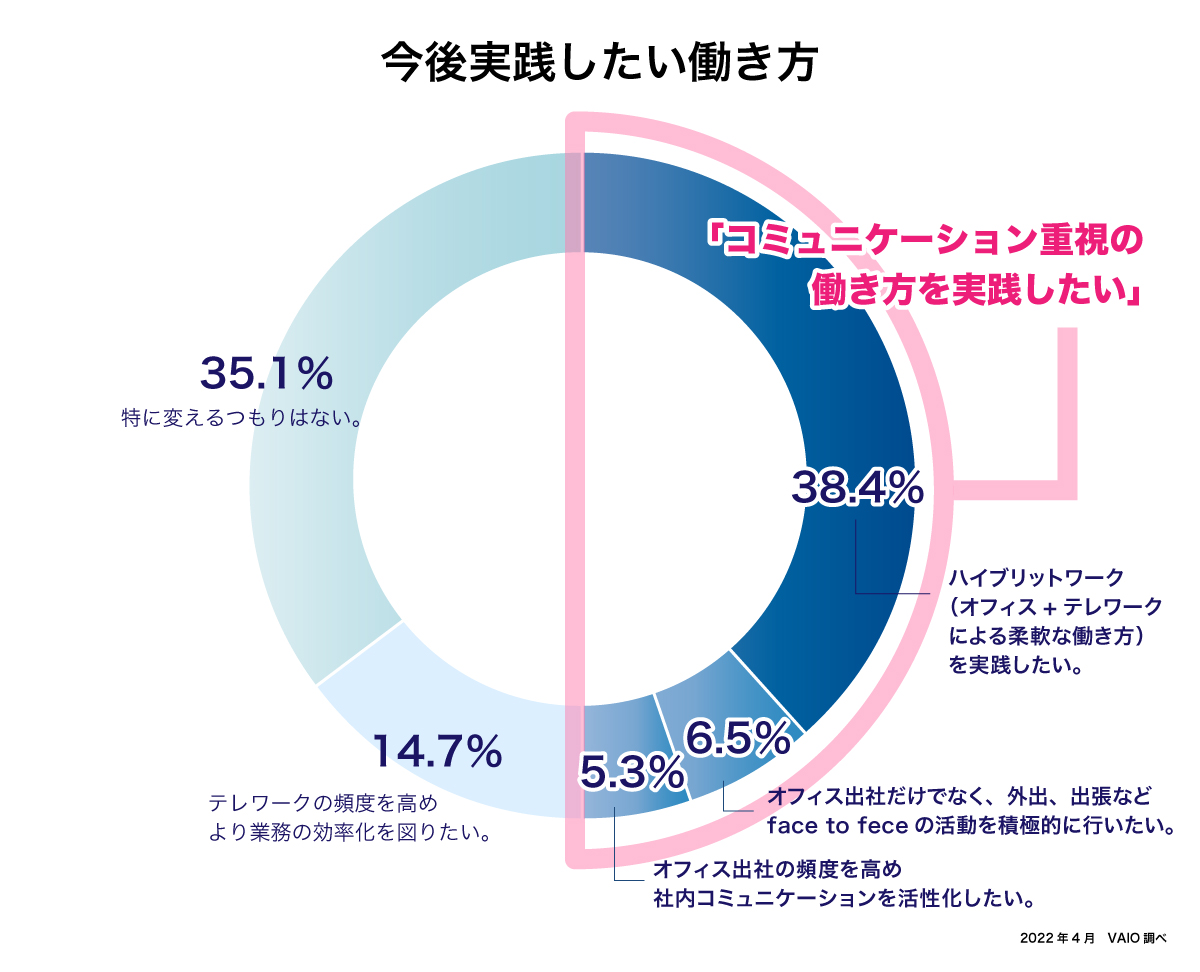

一方、『今後もテレワーク・ハイブリッドワークを継続したい』をはじめ、コミュニケーション重視の働き方を実践したいと答えた方の合計は、半数を超えています。

この調査結果からも、テレワークのメリットを生かしながら、そのデメリットであるコミュニケーション不足を、出社の機会を増やすことで補うハイブリッドワークの形態を多くの方から望まれている現状が見えてきます。

ハイブリッドワークのデメリット

一方、企業側からすると、全員が出社することを想定したオフィスとしないため、オフィススペースの有効活用や、従業員に合わせた働き方を選択できることによる満足度の向上、人材の確保などのメリットが出る一方で、柔軟な働き方に適したIT機材・環境の確保や、セキュリティ対策の強化など新たな課題への対応が必要になってくるでしょう。

具体的には、ハイブリッドワークでは、仕事場を日々変えた働き方になることでPC端末を持ち運ぶ機会が増えることから、持ち運びに適した端末導入や、移動が増えることによる端末の紛失対策強化、従業員が社内外様々なところで活動をする前提に立った安全なネットワークの構築などセキュリティ面での運用課題が出てきます。

このような課題にどう対応するか?IT管理者の頭の痛いところです。

PCを持ち出すことにより高まる様々なリスクと、テレワークに最適なデバイスの条件についてより具体的にお知りになりたい方は、こちらのホワイトペーパー「IT担当者の苦悩-超高速化させるVPNデバイスとデバイスの条件」もご覧ください

サイバーハイジーンから考えるハイブリッドワーク

サイバーハイジーンとは?

ところで、皆さんサイバーハイジーンという言葉をご存じでしょうか?

サイバー (Cyber) = コンピューター・ネットワーク

ハイジーン(Hygiene) = 衛生

を意味します。その名の通りコンピューターやネットワークなどIT機器の衛生状態を守ることを意味します。

コロナ禍で、手洗いや消毒、マスクの着用、ソーシャルディスタンスなどの対策をしてきたように、様々な危険性に対するIT機器の衛生状態を保つ取り組みを『サイバーハイジーン』といいます。

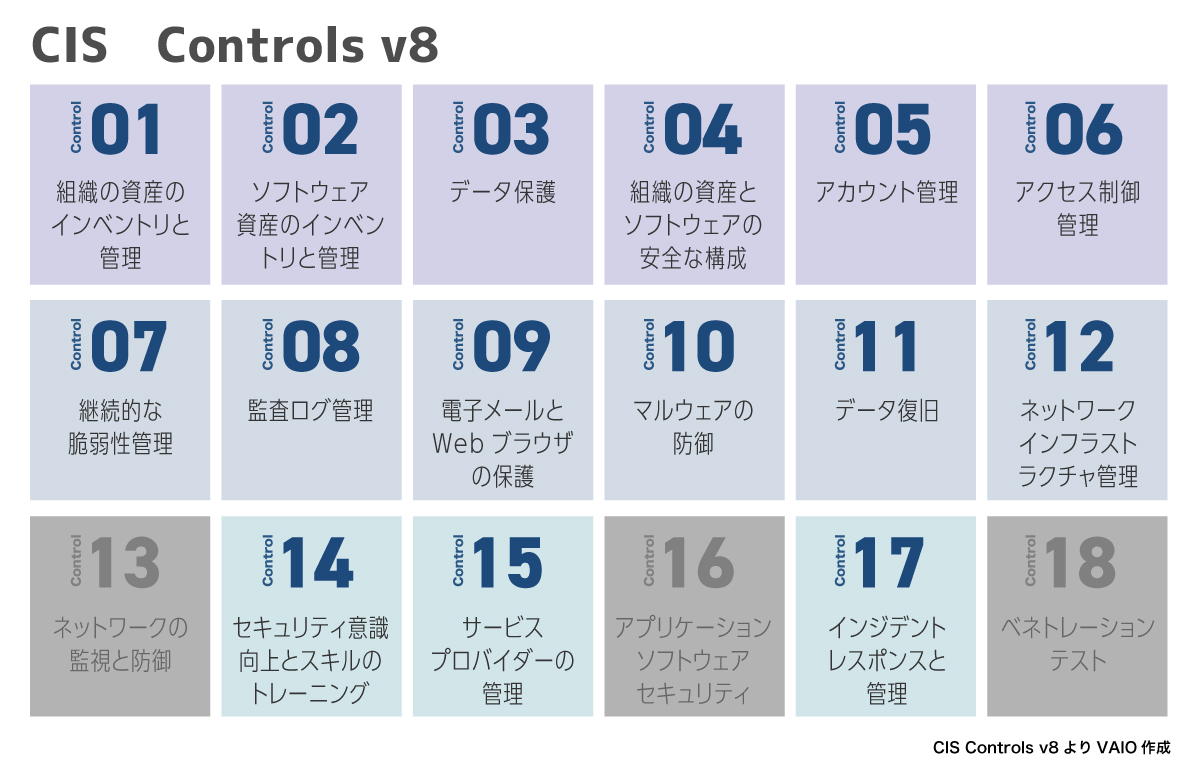

アメリカの非営利団体 CIS(Center for Internet Security) が公開しているセキュリティフレームワークに CIS Controls v8 があります。このCIS Controls では、組織のセキュリティを設計、実装、測定、報告、管理するための手法が示されており、18のコントロールのうち15のコントロール/58のセーフガード(18のコントロールの中で定義されている、詳細の保護手段)が満たされた状態(IG1)を、『エッセンシャルサイバーハイジーン』として基本のサイバーハイジーン状態と定義しています。

これを聞くと、なんか難しそうだな?と思う方もおられるかもしれませんが、こうしてCISが定義した18のコントロールをながめて見ると、皆さんの会社でも行っている取り組みに近いものがあると感じられるのではないでしょうか?

脆弱性の対応を行う修正モジュールの配信、認められた端末以外のネットワーク接続を防止する、Webアクセスを監視し危険なサイトアクセスを禁止する、こういった様々な取り組みはまさしくサイバーハイジーンを行っている状態であり、これによりITの衛生状態を保つことでセキュリティリスクをなくしていくというのは、皆さんの企業でも普段から行われていることかと思います。

このようなフレームワークを活用することで、自社のセキュリティ対策の現状や、対応が不十分な場所などを可視化することが可能ですので、ぜひ活用を検討してみてはいかがでしょうか。

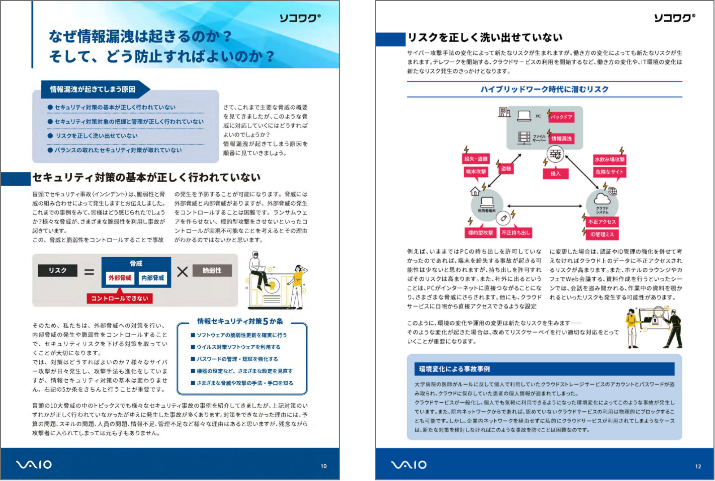

ハイブリッドワークのセキュリティ面の課題

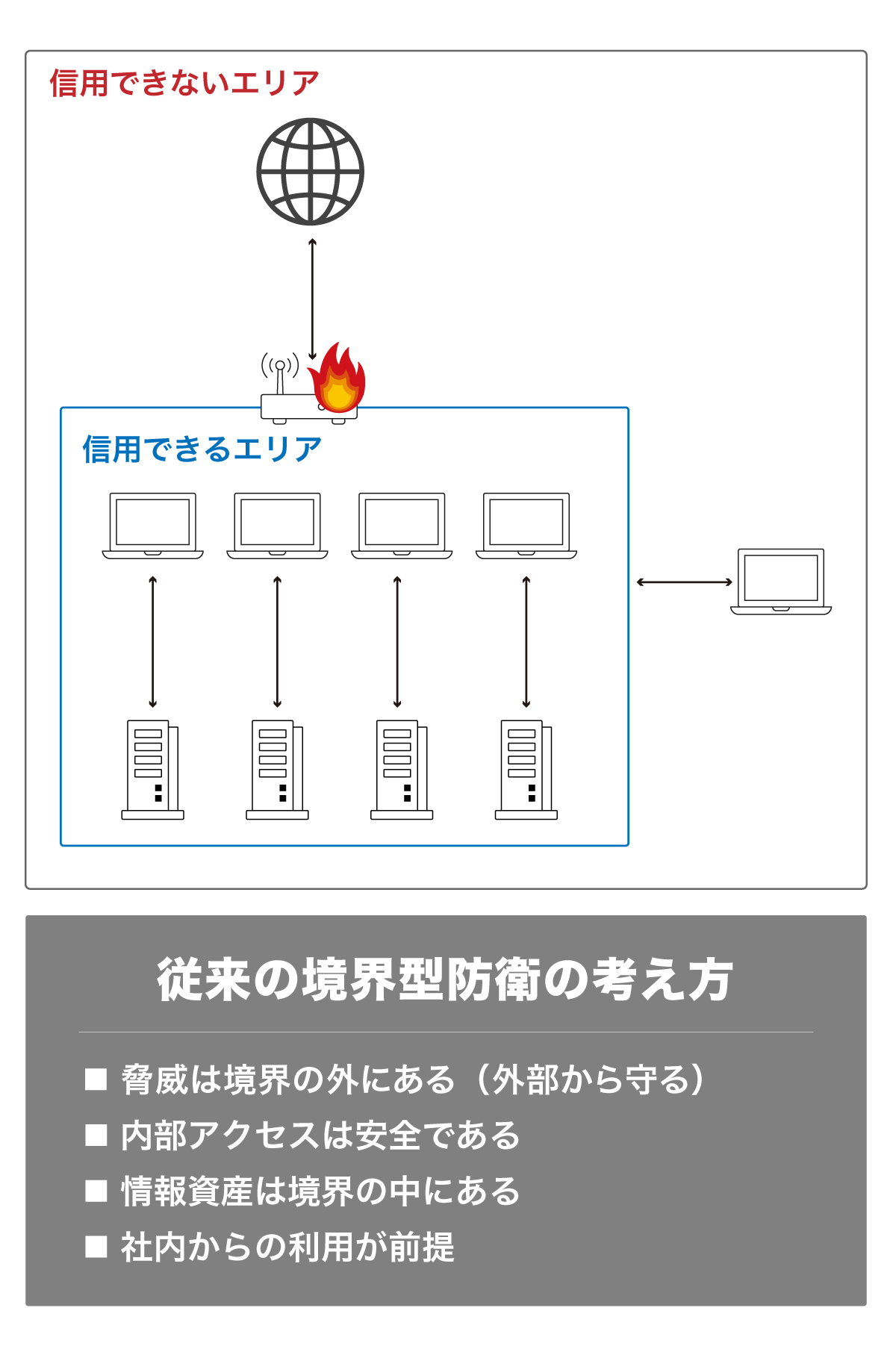

なぜ、サイバーハイジーンの説明をしたかといいますと、これまでの出社を基本とした働き方の中では、境界型防御の中で働く前提でセキュリティシステムが構築されていました。その結果として、外部からの攻撃を防止する、イントラネットにある端末のふるまい監視をする、アクセスコントロールによる危険なWebサイトアクセスを防止するなどの様々な安全性確保が実現できていました。

しかしながら、昨今は、テレワークで端末が境界型防御の外側で利用される、企業のデータがクラウド上(境界型防御の外側)に保管されるなどの変化が起き、境界型防御だけでは企業の情報資産を守ることが難しい時代になっています。

つまり、今までのように境界を設けることで、その内側の衛生状態を守るだけのサイバーハイジーンでは、新たなワークスタイルに対応した防御を行うことが難しくなっているのです。従業員が様々な場所で働くハイブリッドワークでは、従来の境界型防御だけではなく、境界の外側にある世界でも安全が守られる仕組みを構築していく必要があります。

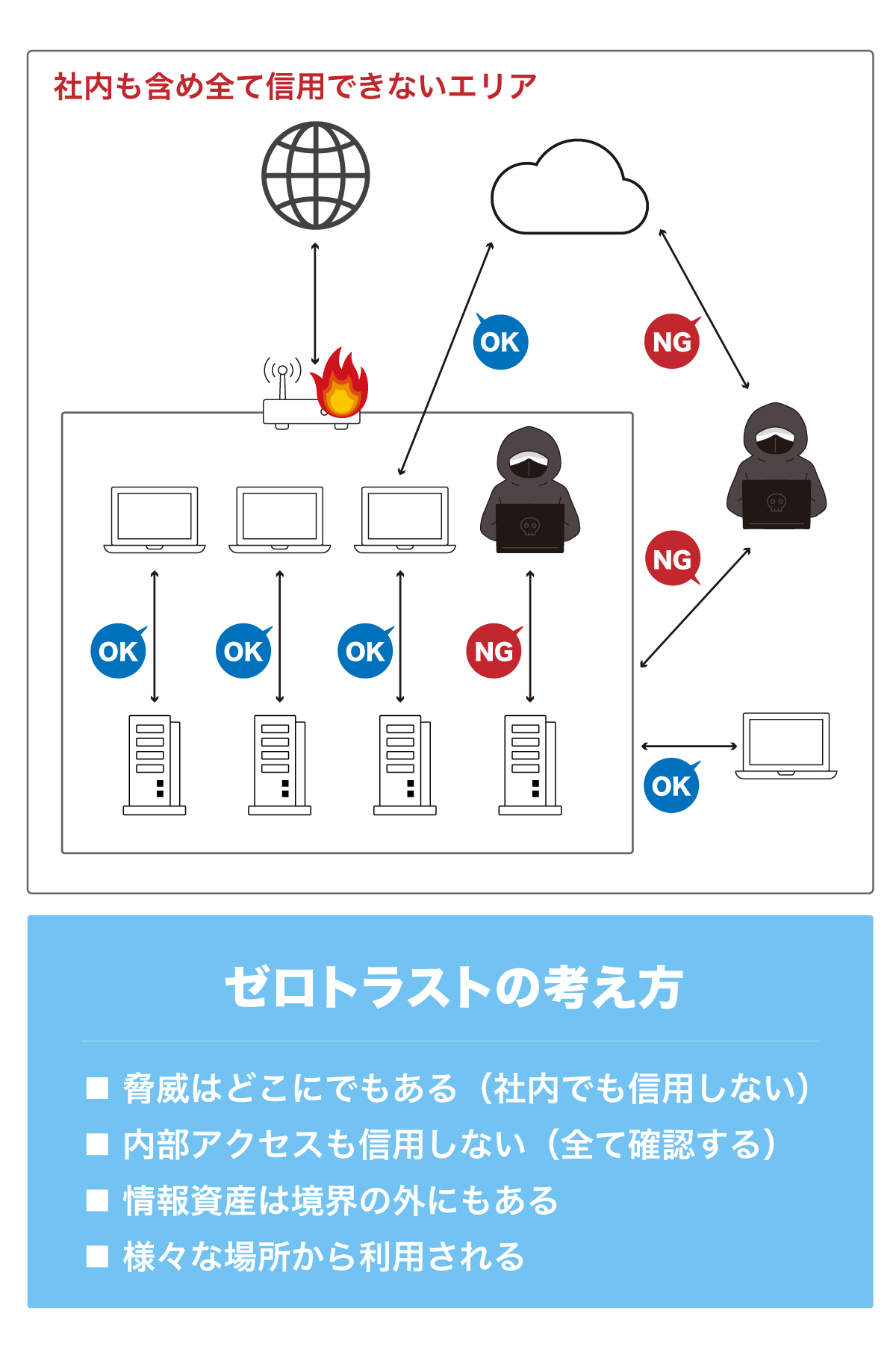

そのため、昨今はZTNA=Zero Trust Network Access(ゼロトラストと呼ばれることも多いです)の概念が広がっています。境界の外側と内側という考え方ではなく、ゼロトラスト(決して信頼しない、すべてを疑う)という考え方で構築されたIT環境を意味します。

さて、IT管理者の方々はゼロトラストという言葉を聞かない日はないのではないかと思います。そして、ゼロトラストが理想的であることを理解しながらも、その実現にはある程度の投資と時間が必要になるなどの事情から今後の進め方に悩んでいる企業も多いと思います。

今あるサイバーハイジーン環境をハイブリッドワークなどの新しい働き方の中でも活用しつつ、将来のゼロトラスト実現に向かっていきたいと考えるのは、様々な制約を加味した場合には現実的な判断だと思われます。そのうえで、ハイブリッドワーク時代の到来に合わせ、今あるサイバーハイジーンの仕組みを活用しながらゼロトラストに向けた進化をロードマップとし考えている企業の皆様は多いのではないでしょうか?

ハイブリッドワーク導入を進める際に注意すべき3つのポイント

以上のように境界型防御のサイバーハイジーンを活用しながらテレワークやハイブリッドワーク時代の対応を進めるには、注意すべきポイントが3つあります。

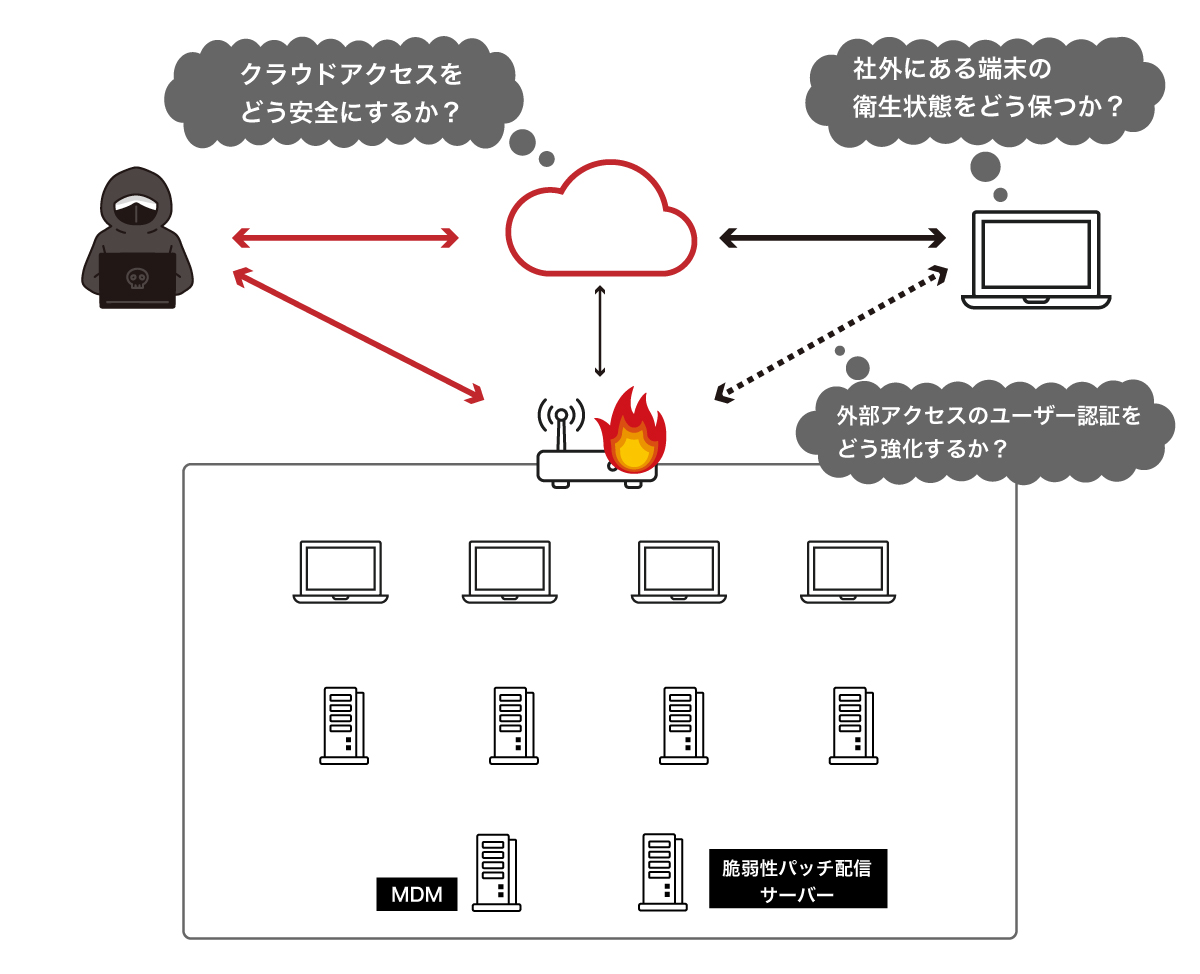

1.境界型防御の外にある端末の衛生状態をどう守るか?

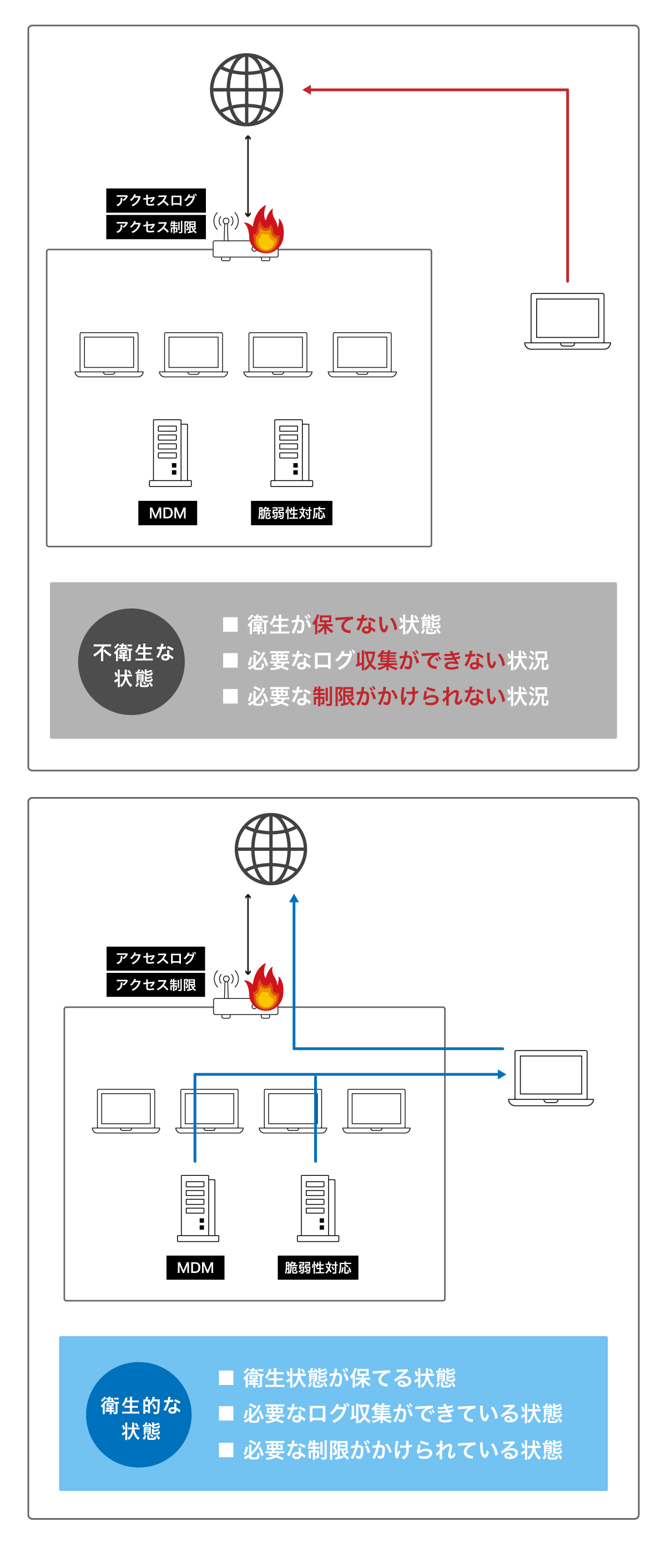

ハイブリッドワークにおいては、端末が会社の外でも使われることを意識する必要があります。サイバーハイジーンの観点で行くと、社内では衛生状態が守られていたが、社外に持ち出されることで不衛生な状態になってしまうことが往々にしてあるからです。

MDMや、パッチ配信サーバー、ディレクトリサービス、UTMによるアクセスログ・アクセス制御のようなサイバーハイジーンを実現する境界型防御の内側にある仕組みは、端末がこれらのシステムや装置とオンラインになっていることで初めて機能します。

つまり、境界型防御の外に持ち出された端末は、一般的には、何らかの措置を施さなければ衛生状態を保つことができないのです。

また、人は往々にしてミスをする生き物です。そのため、ハイブリッドワークのように境界防御の内側と外側を行き来する際にも、ユーザーに頼ることなく安全性を確保できるような仕組みも重要になってきます。

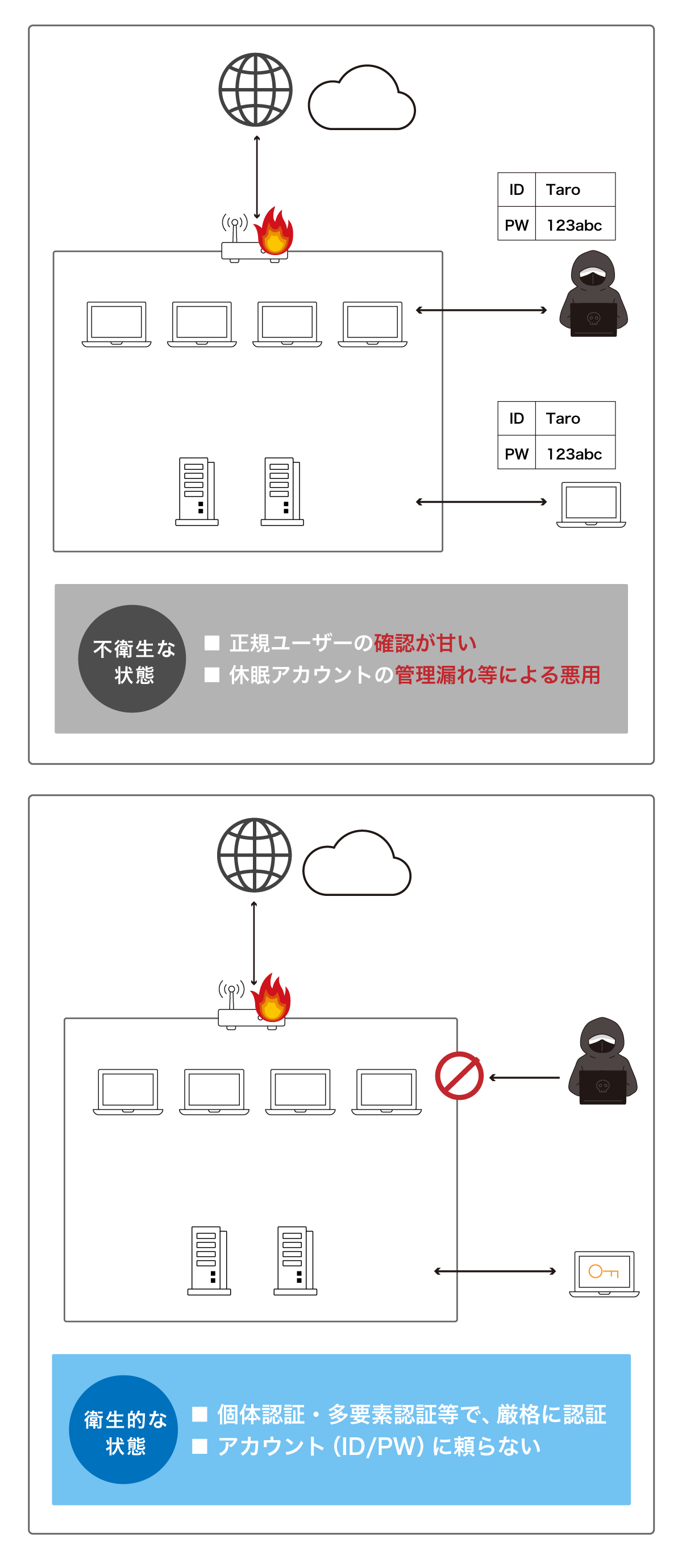

2.外部アクセスのユーザー認証をどう強化するか?

クラウド移行が加速しつつあるとはいえ、オンプレミスの様々な運用も行っている企業が多いと思います。そのため、外部からの社内リソースアクセスは厳しく認証しなければ、いとも簡単に企業の情報資産へのアクセスを許してしまいます。

従来の境界型防御の考え方として、認証を通過し一度境界の内側に入れば正しいユーザーとして扱われる傾向が強いためです。そのため、VPNやリモートデスクトップなど、外部アクセスの認証が不十分である場合、境界内のセキュリティが脅かされることになります。

VPN装置の脆弱性が利用され多くの企業が攻撃されたことは、まだ記憶に新しいところです。

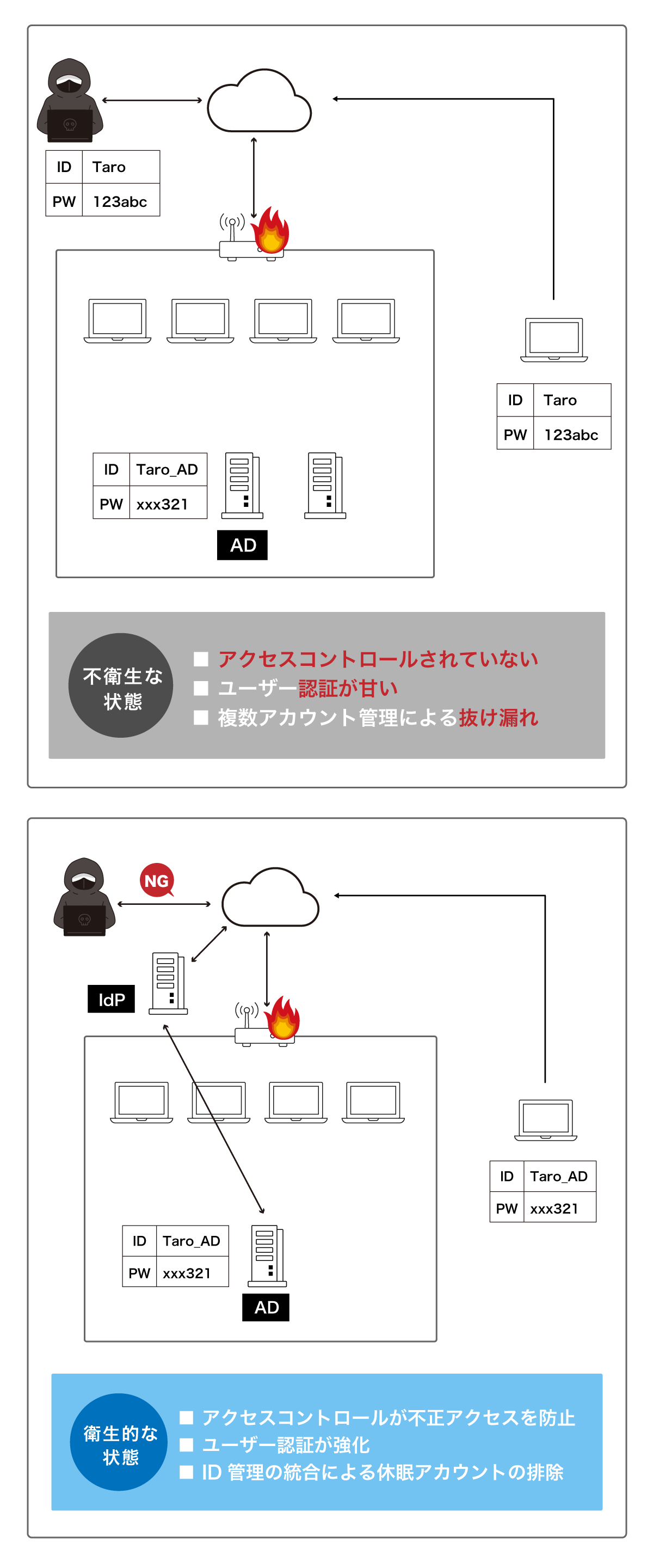

3.境界型防御の外にあるクラウド上の衛生状態をどう守るか?

もう一つが、クラウドシステムの衛生状態の保護です。

クラウドサービスには、PaaS、SaaSなどいくつかの種類がありますが、多くの企業で使われているSaaSの安全性は、サービサーによって守られていることが多いです。

一方で、その中にあるあなたの企業のデータは、自分たちで守っていく必要があります。そのためには、クラウドサービスの認証を強化していくことが重要です。多くのSaaSでは、IDやパスワードでその安全性を守っていますが、昨今パスワードだけでは十分ではなく多要素認証の採用なども行われており、このような基本的な対応は必須でしょう。

それに加え、クラウドサービスのアクセス元を制限することで、決められたポイントからしかクラウドのデータにアクセスできないようにすることも重要になってきます。

このように、テレワーク・ハイブリッドワークでは従来の境界型防御だけでは衛生状態が守れず、さらに、従業員の働く場所が境界防御の内側であったり外側であったりと日々変化するワークスタイルのなかでも、確実に安全性を維持していくことが、ハイブリッドワーク時代においては重要になってきます。

まとめ

このように、社外で利用される端末や、社外で保管されたデータを守りながら、従業員がどこにいても安心して業務を行えるIT環境を構築することは非常に重要です。

しかしながら、近年の攻撃手法の進化により、やはり境界型防御には限界が存在していることも理解しておくことが重要です。

例えば、ランサムウェアに代表される標的型攻撃。業務に関連した内容と思わせるメールにマルウェアを添付するなどにより、境界の内側に悪意のあるソフトウェアを送り込んでくる手法です。駆除できなかったウイルスは、境界の内側で静かに活動をはじめ被害を拡大させてしまいます。

また、水飲み場攻撃のように、ユーザーが訪れるWebサイト側に悪意のあるソフトウェアを仕込むことで、サイトを閲覧に訪れた端末を感染させてしまうような攻撃もあります。

そのため、認証・認可・監査のようなデータアクセスに対する保護に加えて、従来型の予防・検疫・駆除などの対応も併せていくことが重要で、これらがすべてできて初めて理想的なゼロトラストは完成するともいえるのです。

ハイブリッドワークに対応したソコワク

VAIOが提供する次世代リモートアクセス『ソコワク®』は、ハイブリッドワークにも対応しています。

自動接続・常時接続機能は、Windowsログイン前から、PCを社内ネットワークに対しオンラインにさせることが可能なため、PCの電源を入れるだけで衛生状態を守る様々な仕組みが機能し始めます。従来型リモートアクセスサービスのように、ユーザーがVPN接続を張ってこなければ、衛生状態が守れない――そのようなリスクのある状態を作らせないことで、企業が境界型防御で構成したサーバーハイジーンの仕組みを、PCがどこにあっても機能させることができ、PCの衛生状態を常に維持することが可能です。

それに加え、ソコワクではPCが境界型防御の内側で利用されているか、外側で利用されているかを自動判別し接続方式を切り替えることで、社内外問わず最適な設定で端末の保護が実現できます。

他にも、個体認証により外部アクセスを非常に強固に守ることができます。また、SaaSにアクセス可能なネットワークを制限しながら通信集中を起こさないロードバランス機能、通信コストの安いネットワークを自動選択するコストオフロード機能などを有しており、ハイブリッドワークのように様々な場所、様々なネットワーク、様々な場所のデータにアクセスするような運用に対して衛生状態を守る仕組みを備えています。